Folgende Situation ist bisher nach mehrmaliger Recherche und Anfrage bestätigt:

Vorspiel:

bei der Modifikation einer Website fiel mir das ewig lange Warten auf. Meine Fritzbox 7320 zeigte aber, dass voller Datenschub anlag - keine Störungen, mein Virenscanner ist aktiv und verhält sich ruhig, ein "ping" an die entsprechende Website zeigte keine überhöhten Werte - 42ms.

Darauf hin habe ich beim Provider nachgeschaut, ob ein Server lahmt oder eine Wartung/ Nichterreichbarkeit vorliegt .... alles im grünen Bereich.

Ursache:

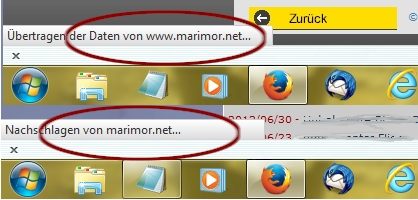

Als mich dann der Techniker zurückrief, bestätigte er mir, was ich schon am Bildschirm sah:

Es werden Daten von/an anderen Websites (Frankreich, Deutschland, USA, Canada, Italien ...) übertragen, die nicht zum System gehören.

Seit dem 15.01.2014, 23:15 Uhr (das war die ältete Malware!) wird dieser Spuk mit Schadecode, verstärkt seit 16.01.2014 verbreitet und den findet man u.a. in alles *.js-files im Include-Verzeichnis:

z.Bsp. md5.jg

Google hat bereits einige meiner Kunden abgemahnt oder/ und die Seiten wegen Malware gesperrt.

Da dieser Code auf vielen verschiedenen WebServern fast(?) immer an der gleichen Stelle zu finden ist, liegt die Vermutung nahe - neben dem Sicherheitsproblem, dass sich der Hacker mit dem phpWCMS auskennt oder halt gezielt nach *.js-files scannt, es sind aber nicht alle Files davon betroffen, was auf eine gute Kenntnis schließen ließe.

Somit habe ich angefangen, bis heute früh 03:15 alle betroffenen Kunden davon zu befreien. Vielleicht bemerkt Ihr soetwas auch

PS.: meine Spielwiese ist sauber und läuft flott durch!!